随着网络攻击手段的不断演进,传统安全防御体系已难以应对高级持续性威胁(APT)和复杂攻击链。360AISA(全流量智能安全分析)系统作为一款基于全流量数据的威胁感知与分析平台,在攻防演练与实际安全运维中展现出强大的应用价值。本文将深入探讨其落地应用方案,并阐述如何通过该系统构建高效的安全监控服务体系。

一、360AISA系统核心能力概述

360AISA系统通过旁路部署,对网络中的全流量数据进行实时采集、深度解析与存储。其核心能力包括:

1. 全流量元数据提取:对网络层到应用层的协议进行解析,提取会话、文件、DNS、HTTP等关键元数据,形成完整的网络行为日志。

2. 智能威胁检测:内置多种检测引擎(如规则引擎、行为分析引擎、机器学习引擎),能够识别恶意软件、异常连接、渗透攻击、横向移动等威胁行为。

3. 攻击链可视化:将离散的安全事件关联成完整的攻击故事链,直观展示攻击者的入侵路径、所用技战术(TTPs)及影响范围。

4. 大数据关联分析:基于长时间跨度(通常数月)的全流量数据,进行回溯分析与威胁狩猎,发现潜伏的威胁。

二、攻防演练中的落地应用方案

在红蓝对抗或实战化攻防演练中,360AISA系统可作为蓝队(防守方)的核心分析平台,其应用贯穿演练全程。

- 演练准备阶段:资产梳理与暴露面收敛

- 利用系统的流量分析能力,自动发现网络中的活跃IP、开放端口、运行服务及应用系统,绘制动态资产地图。

- 识别违规外联、非授权服务等风险点,协助收敛网络攻击面。

- 演练进行阶段:实时监测与即时响应

- 攻击发现:系统实时检测扫描探测、漏洞利用、Web攻击、木马远控等演练中常见的攻击行为,并即时告警。

- 攻击研判:通过告警上下文、关联流量包(PCAP)和攻击链视图,快速判断攻击是否成功、影响哪些主机,明确处置优先级。

- 协同处置:将分析结果(如恶意IP、文件哈希、失陷主机IP)一键推送至防火墙、终端检测响应(EDR)等设备进行联动封堵或隔离。

- 演练阶段:回溯分析与能力提升

- 攻击全景复盘:演练结束后,利用存储的全流量数据,完整回溯红队的整个攻击路径,哪怕某些攻击在当时未被发现。

- 暴露问题分析:分析防守盲点,如哪些攻击未被现有安全设备发现、响应流程是否存在延误等。

- 策略优化:根据分析结果,优化检测规则、调整网络策略、完善应急预案,实现防御能力的闭环提升。

三、构建常态化安全监控服务

将360AISA系统融入日常安全运营中心(SOC),可构建起以“持续监控、智能分析、精准响应”为特点的安全监控服务。

- 7x24小时威胁监控:系统提供全局安全态势仪表盘,实时展示威胁事件、失陷主机、异常流量等关键指标,实现全天候可视化监控。

- 分级告警与工单管理:内置的告警模块可根据威胁等级进行分级,并自动生成工单派发给相应的一线分析人员或二线专家,实现流程化处置。

- 威胁狩猎服务:安全分析师可基于特定假设(如“是否存在内部主机与C2服务器通信”),利用系统强大的检索与查询语言,在海量历史数据中主动搜寻威胁踪迹,变被动防御为主动发现。

- 报表与合规支撑:系统自动生成日报、周报、月报,详细记录安全事件、处置情况、风险趋势,为安全汇报和等级保护等合规要求提供数据支撑。

四、成功应用的关键要点

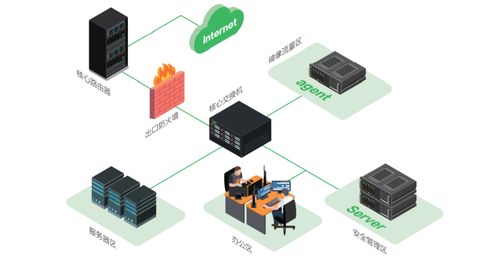

- 流量覆盖全面:确保关键网络区域(如互联网边界、核心交换区、数据中心入口)的流量均被镜像至AISA系统,避免监控盲区。

- 人员技能培训:培养安全分析人员熟练掌握系统的查询分析、攻击链解读和狩猎技巧,最大化发挥工具价值。

- 运营流程整合:将AISA系统与现有的SIEM、SOAR、工单系统等集成,打造自动化、高效率的安全运营闭环。

360AISA全流量威胁分析系统通过其全要素、全周期的数据采集与分析能力,为组织在攻防演练和日常安全监控中提供了强大的“上帝视角”。它不仅是一个检测工具,更是一个能够提升整体安全分析、响应和溯源能力的战略平台。通过科学的落地应用与服务体系构建,组织能够显著增强其面对复杂网络威胁的防御韧性与主动应对能力。